проверочное слово к слову прекращения

древесины или древесине правило

ПОМОГИТЕ ПОЖАЛУЙСТА КТО УМНЫЙ И ВСЕ ЗНАЕТ ПРАВЕЛЬНО1.Выпишите из предложенного текста предложение с орфографическими ошибками и исправьте их при помощ

… и словаря?

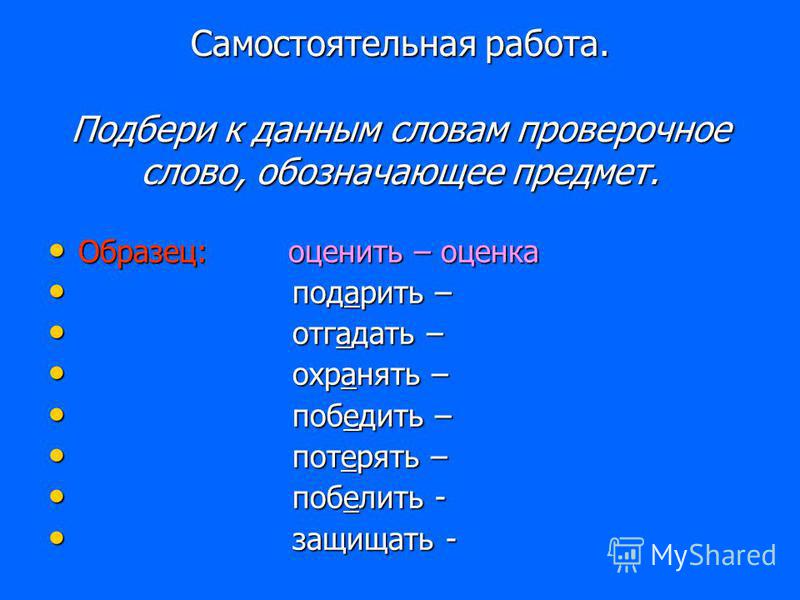

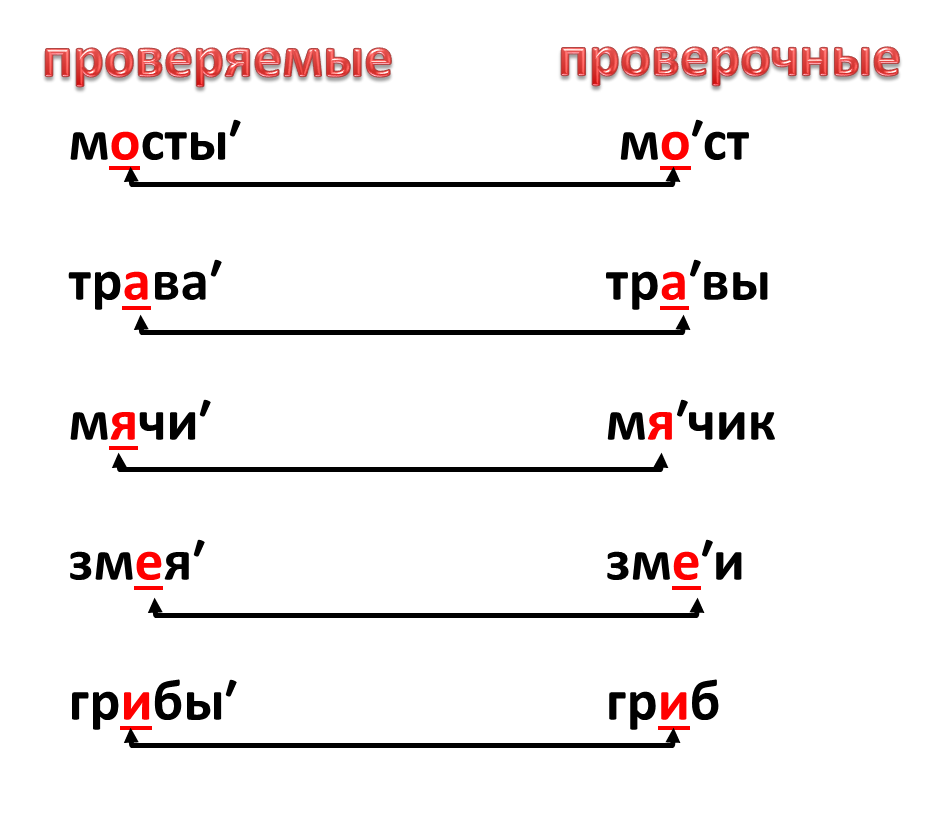

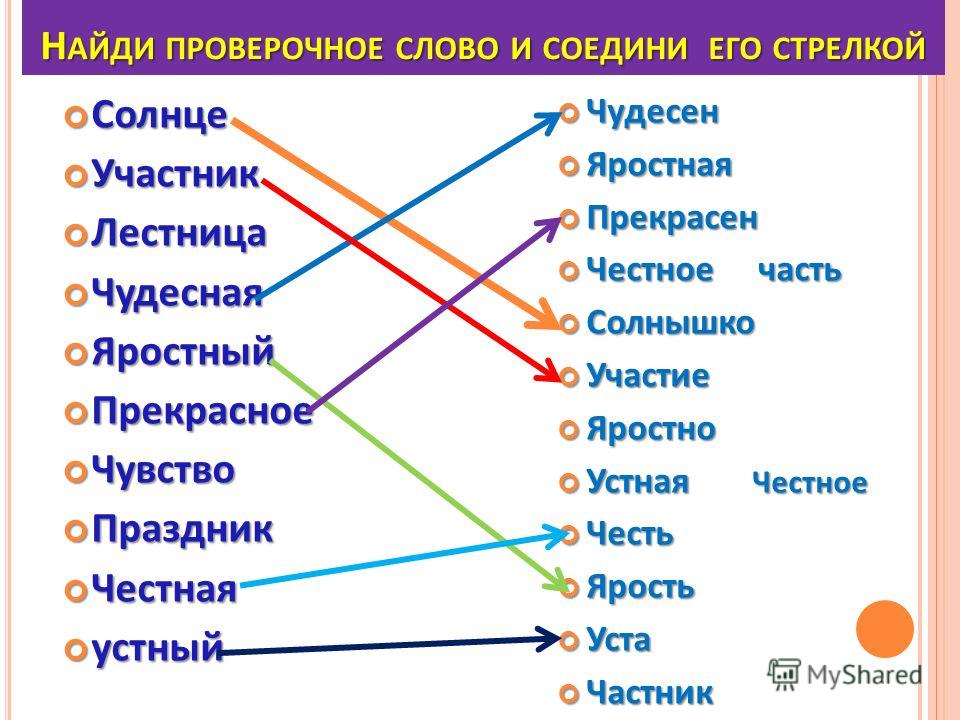

2.Выпишите из текста предложение, в котором есть слова с проверяемыми гласными в корне.

3.Выпишите из текста предложение, в котором есть однородные члены предложения

4.Выпишите из предложенного текста предложение, в котором есть примеры написания НЕ с глаголами.

5.Выпишите из предложенного текста предложение, в котором есть пример написания НЕ с местоимениями.

Дельфин — маленькое созвездие. Считается, что лучше всего его можно наблюдать по ночам с июля по ноябрь. Дельфин окружают созвездия Пегаса, Малого Коня, Орла, Стрелы и Лисички.

Во-первых, ясной и безлунной ночью в этом созвездии невооруженным глазом нельзя не разглядеть около 30 звезд, но это не очень слабые звезды. Во-вторых, только три из них ярче четвертой звездной величины.

421. Спишите, расставляя недостающие знаки препинания. Начертите к предложениямсхемы. Определите знаки отделения.1) Гори звезда моя не падай. Роняй хо

… лодные лучи. (С. А. Есенин) 2) Виделя чудеса Алманбет! Объясни мне поступки твои выложи мне тайну свою посмотрине в глаза Алманбет! ( «Манас») 3) По моему мнению поэзия сродни музыке.(А. С. Мартынов) 4) Ушли все рыбы во синие моря улетели все птицы за облакаускакали все звери во тёмные леса. ( «Вольга и Микула Селянинович») 5) Прощайже море! Не забуду твоей торжественной красы и долго долго слышать буду твой гулв вечерние часы.

хочу много друзей оставьте номер я напишу

синтаксический разбор предложения небо на востоке зеленеет

1. v калом периоде осени идёт речь в стихотворении?Найдите слова, подтверждающие ваше мнение.2. Какие признаки осени упоминает поэт?3. Как вы понимает … е слова «Лесов таинственная сень с пе-нальным шумом обнажалась»?4. Почему ноябрь – скучная пора?Задания:помогитее пж

Задание 1. Спишите предложения расставляя недостающие знаки препинания, вставляя пропущенные буквы, раскрывая скобки. Составьте схемы обособленных чле … нов предложения

помогите пожалуйста срочно

кто ответи 70 баллов

Прекращает выполнение цикла. Справочник по Flash

Читайте также

Оператор break

Оператор break

С помощью оператора break можно прервать выполнение цикла в любом месте; управление при этом передастся на оператор, следующий сразу за циклом. var i = 0;while (i < 100) { if (i == 50) break; i++;}i++; // Значение i станет равным

var i = 0;while (i < 100) { if (i == 50) break; i++;}i++; // Значение i станет равным

if — Выполнение или не выполнение предложений в зависимости от условий

if — Выполнение или не выполнение предложений в зависимости от условий ifПозволяет выполнить или не выполняет определенные предложения в зависимости от заданного условияСинтаксис:if (condition) { statements}Аргументы:В целом, предложение if завершается закрывающей фигурной скобкой

Зачем нужен break flag [%] при описании policy

Зачем нужен break flag [%] при описании policy

Для версий netams 3.1.xx, 3.2.xx и 3.3.xx до build 2117:Если вы задаете последовательность из нескольких политик фильтрации трафика подряд, то по умолчанию их действие суммируется, т. е. в случаеservice processorpolicy name all–ip target proto ippolicy name tcp target proto tcpunit host name HOST1 ip

е. в случаеservice processorpolicy name all–ip target proto ippolicy name tcp target proto tcpunit host name HOST1 ip

R.6.6.1 Оператор break

R.6.6.1 Оператор break Оператор break может встретиться только в операторе цикла или переключателе, он приводит к окончанию ближайшего из объемлющих его операторов цикла или переключателей. Управление передается на оператор, следующий непосредственно за заканчиваемым, если

ДРУГИЕ УПРАВЛЯЮЩИЕ ОПЕРАТОРЫ: break, continue, goto

Они должны использоваться для

Они должны использоваться для

break

break Команду break можно использовать с любой из трех форм цикла и с оператором switch. Она приводит к тому, что управление программой «игнорирует» остаток цикла или оператор switch, содержащий этот остаток, и возобновляет выполнение с оператора, следующего за циклом или switch. Пример:

5.8. Инструкция break

09.8 Оператор Break

9.8 Оператор Break Операторbreak ;вызывает завершение выполнения наименьшего охватывающего оператора while, do, for или switch; управление передается наоператор, следующий за

18.

8. Управление ходом выполнения циклов с помощью команд break и continue

8. Управление ходом выполнения циклов с помощью команд break и continue

18.8. Управление ходом выполнения циклов с помощью команд break и continue Иногда в процессе работы возникает необходимость в прерывании или пропуске отдельных итераций цикла. При этом применяются определенные критерии. Для обеспечения подобных возможностей интерпретатор shell

Операторы break, continue и exit

Операторы break, continue и exit Операторы break и continue используются только внутри циклов.Оператор break предназначен для досрочного завершения цикла. При его выполнении происходит немедленный выход из текущего цикла и переход к выполнению оператора, следующего за циклом. Оператор

Break Time

Break Time

Программа Break Time призвана заставлять пользователя компьютера прерываться во время работы. Break Time анализирует не только продолжительность работы пользователя, но и степень активности клавиатуры и мыши. На основании этих данных приложение делает вывод об уровне

Break Time анализирует не только продолжительность работы пользователя, но и степень активности клавиатуры и мыши. На основании этих данных приложение делает вывод об уровне

Глава 3. Break

Глава 3. Break Russia. Examples.Есть в Тверской области чудесный уголок – Лесной район. Это на самом севере области, везде – леса, вековые ели и сосны, тихая речка Молога вдали от цивилизации, на ней еще можно порыбачить, великолепные песчаные пляжики для купания, в окрестных лесах

Закон об омбудсмене (неофициальный перевод)

Закон об омбудсмене

Раздел I. Общие положения

Статья 1. Цель закона

Цель настоящего закона – способствовать защите прав человека, а также правомерной, целесообразной реализации государственной власти в соответствии с принципом добросовестного управления.

Статья 2. Действие закона

(1) Настоящий закон определяет юридический статус, функции и задачи омбудсмена, а также порядок выполнения омбудсменом предусмотренных законом функций и задач.

(2) Настоящий закон не освобождает учреждение от обязанности соблюдать права частных лиц. Учреждением в понимании настоящего закона является орган, учреждение или должностное лицо общественного лица, а также лицо, реализующее задачи государственного управления.

(3) Положения настоящего закона не уменьшают права частных лиц, предусмотренные другими нормативными актами.

Раздел II. Омбудсмен

Статья 3. Омбудсмен

(1) Омбудсменом является должностное лицо, утвержденное в порядке, предусмотренном настоящим законом, которое выполняет установленные законом функции и задачи.

(2) Омбудсмен имеет собственную печать с изображением дополненного малого государственного герба.

(3) Омбудсмен имеет счет государственного бюджета в Государственной кассе.

Статья 4. Независимость и неприкосновенность омбудсмена

(1) Омбудсмен независим в своей деятельности и подчиняется только закону. Никто не вправе влиять на омбудсмена при выполнении его функций и задач.

(2) Должность омбудсмена не может совмещаться с принадлежностью к политическим партиям.

(3) Наложение административного наказания на омбудсмена допускается только с согласия Сейма.

(4) Уголовно-процессуальный иммунитет омбудсмена установлен Уголовно-процессуальным законом.

(с изменениями, внесенными законом от 15.05.2008)

Статья 5. Утверждение омбудсмена в должности

(1) Омбудсмена по инициативе не менее пяти депутатов Сейма назначает на должность Сейм.

(2) Омбудсменом может быть назначен гражданин Латвии с безупречной репутацией, достигший возраста 30 лет, имеющий высшее образование, а также знания и практический опыт работы в правоохранительной сфере, и который согласно требованиям закона вправе получить особое разрешение на доступ к государственной тайне.

Статья 6. Клятва (торжественное обещание) омбудсмена

Вступая в должность, омбудсмен дает клятву (торжественное обещание) на заседании Сейма:

«Я, …….., беря на себя обязательства омбудсмена, осознаю доверенную мне ответственность и клянусь (торжественно обещаю) быть честным и справедливым при защите прав и свобод лиц согласно Сатверсме, законам Латвийской Республики и международным договорам».

Статья 7. Срок полномочий омбудсмена

(1) Срок полномочий омбудсмена составляет пять лет с момента, когда им дана клятва (торжественное обещание) согласно статье 6 настоящего закона.

(2) Омбудсмена можно утвердить в должности повторно.

(с изменениями, внесенными законом от 15.05.2008)

Статья 8. Приостановление полномочий омбудсмена

Если Сейм дал согласие на начало уголовного преследования омбудсмена, его полномочия приостанавливаются до момента вступления в силу оправдательного решения суда по соответствующему уголовному делу, или уголовное преследование омбудсмена прекращено.

Статья 9. Истечение полномочий омбудсмена

(1) Полномочия омбудсмена истекают:

1) в связи с освобождение омбудсмена от должности;

2) в связи с истечением срока полномочий омбудсмена;

3) если он осужден за совершение преступного деяния и решение вступило в законную силу;

4) в связи со смертью омбудсмена.

(2) Если лицо, назначенное на должность омбудсмена, которое в момент назначения на должность омбудсмена согласно закону «О судебной власти» уже было назначено судьей без ограничения срока полномочий, то в случае, упомянутом в пункте 2 первой части настоящей статьи и в случае, упомянутом в пункте 1 первой части статьи 10 настоящего закона лицо вправе вернуться на предыдущую должность судьи.

(3) Если лицо, назначенное на должность омбудсмена, которое в момент его назначения на должность омбудсмена согласно закону «О судебной власти» уже было назначено судьей на определенный срок полномочий, или согласно Закону о конституционном суде назначено судьей Конституционного суда, то в случае, упомянутом в пункте 2 первой части настоящей статьи и в случае, упомянутом в пункте 1 первой части статьи 10 настоящего закона предлагается выдвижение на должность судьи, а не судьи Конституционного суда.

(4) Если лицо, назначенное на должность омбудсмена, которое в момент его назначения на должность омбудсмена уже было назначено судьей Конституционного суда, которое согласно Закону о конституционном суде вправе вернуться на предыдущую должность судьи, то в случае, упомянутом в пункте 2 первой части настоящей статьи и в случае, упомянутом в пункте 1 первой части статьи 10 настоящего закона лицо вправе вернуться на соответствующую предыдущую должность судьи.

(5) Если лицо, назначенное на должность омбудсмена, в момент его назначения на должность омбудсмена служило на государственной гражданской службе, военной службе или являлось должностным лицом с особой степенью должности, то в случае, упомянутом в пункте 2 первой части настоящей статьи и в случае, упомянутом в пункте 1 первой части статьи 10 настоящего закона обеспечивается право занять равноценную должность.

(6) Права, упомянутые во второй, третьей, четвертой и пятой части настоящей статьи не обеспечиваются, если лицо после истечения полномочий омбудсмена не соответствует требованиям нормативных актов, которые необходимо выполнить, чтобы занять соответствующую должность.

(Текст статьи в редакции закона от 15.05.2008)

Статья 10. Освобождение омбудсмена от должности

(1) Сейм освобождает омбудсмена от должности, если он:

1) увольняется с должности по собственному желанию, сообщив об этом Сейму в письменном виде;

2) не способен выполнять должностные обязанности по состоянию здоровья;

3) допустил позорное деяние, не сопоставимое со статусом омбудсмена;

4) без уважительной причины не выполняет свои обязательства;

5) избран или назначен на другую должность.

(2) Вопрос об освобождении омбудсмена от должности может поднять не менее одной трети депутатов Сейма.

(с изменениями, внесенными законом от 15.05.2008)

Статья 11. Функции омбудсмена

Омбудсмен имеет следующие функции:

1) способствовать защите прав человека частных лиц;

2) способствовать соблюдению принципа равного отношения и предотвращению любого вида дискриминации;

3) оценивать и способствовать соблюдению принципа добросовестного управления в государственном управлении;

4) в вопросах, связанных с соблюдением прав человека и принципа добросовестного управления обнаруживать недостатки в юридических актах и их применении, а также содействовать устранению этих недостатков;

5) способствовать информированности и пониманию обществом прав человека, механизмов защиты этих прав и работы омбудсмена.

(с изменениями, внесенными законом от 15.05.2008)

Статья 12. Задачи омбудсмена

При исполнении предусмотренных законом функций омбудсмен:

1) принимает и рассматривает заявления частных лиц;

2) возбуждает проверочное дело для выяснения обстоятельств дела;

3) требует, чтобы учреждения в рамках своей компетенции и в предусмотренные законом сроки выясняли необходимые обстоятельства дела и информировали об этом омбудсмена;

4) при рассмотрении проверочного дела предоставляет учреждению рекомендации и заключения о правомерности, целесообразности и соблюдении принципа надлежащего управления в его работе;

5) в установленном настоящим законом порядке решает споры между частными лицами и учреждениями, а также споры, связанные с правами человека между частными лицами;

6) способствует достижению мирового соглашения между сторонами;

7) в решении споров по вопросам прав человека предоставляет частным лицам заключения и рекомендации по устранению нарушений прав человека;

8) предоставляет Сейму, Кабинету министров, самоуправлениям или другим учреждениям рекомендации относительно издания или изменения юридических актов;

9) предоставляет лицам консультации по вопросам прав человека;

10) проводит исследования и анализирует ситуацию в сфере прав человека, а также дает заключения по актуальным вопросам прав человека.

(с изменениями, внесенными законом от 15.05.2008)

Статья 13. Права омбудсмена

При выполнении предусмотренных настоящим законом функций и задач, омбудсмен вправе:

1) потребовать и бесплатно получить от учреждения документы, необходимые для проверочного дела (административные акты, процессуальные решения, письма), пояснения и другую информацию;

2) посещать учреждения для получения информации, необходимой для проверочного дела;

3) в любое время без специального разрешения посещать учреждения закрытого типа, свободно перемещаться по территории учреждения, посещать все помещения и встречаться наедине с лицами, которые содержатся в учреждениях закрытого типа;

4) выслушивать мнение ребенка без присутствия его родителей, опекунов, работника образовательного учреждения или учреждения ухода и воспитания, если ребенок этого желает;

5) потребовать от любого частного лица документы, пояснения и другую информацию, имеющую существенное значение в проверочном деле;

6) возбуждать проверочное дело по своей инициативе;

7) потребовать и получить заключение специалиста по проверочному делу;

8) подать заявление о возбуждении дела в Конституционный суд, если учреждение, издавшее оспариваемый акт, в указанный омбудсменом срок не устранило констатированные недостатки;

9) при завершении проверочного дела и констатировании нарушения защищать права и интересы частных лиц в административном суде, если это необходимо в интересах общества;

10) при завершении проверочного дела и констатировании нарушения обращаться в суд по гражданским делам, в которых сущность иска связана с нарушением запрета на неравноправное отношение;

11) на основании имеющихся в его распоряжении материалов, обращаться в другие компетентные органы для решения вопроса о возбуждении дела;

12) участвовать с правом советника в заседаниях Кабинета министров.

(с изменениями, внесенными законом от 15.05.2008)

Статья 14. Консультативные советы и рабочие группы

(1) Омбудсмен вправе создавать консультативные советы, а также рабочие группы для разработки отдельных проектов или подготовки вопросов.

(2) Состав и положения консультативных советов и состав рабочих групп утверждает омбудсмен.

Статья 15. Сообщения омбудсмена

(1) Омбудсмен раз в год предоставляет Сейму и Президенту государства письменное сообщение о работе Бюро омбудсмена.

(2) Омбудсмен вправе предоставить Сейму, его комиссиям, Президенту государства, Кабинету министров, учреждениям государственного управления и международным организациям сообщения об отдельных вопросах.

Статья 16. Заместитель омбудсмена

(1) Омбудсмен назначает заместителя омбудсмена.

(2) Во время отсутствия омбудсмена его функции и задачи выполняет заместитель омбудсмена, который в течение этого времени имеет такие же полномочия, как и омбудсмен.

(3) Заместитель омбудсмена выполняет обязанности, функции и задачи омбудсмена в случаях, предусмотренных статьей 8 и 9 настоящего закона до момента назначения Сеймом омбудсмена или прекращения уголовного преследования омбудсмена, или вступления в силу оправдательного решения для омбудсмена.

Статья 17. Вознаграждение и социальные гарантии омбудсмена и заместителя омбудсмена

(1) Должностное вознаграждение омбудсмена привязано в опубликованному в официальном статистическом извещении Центрального статистического управления размеру средней заработной платы за предыдущий год работников общественного сектора в государстве, округленному до полных латов. При определении должностного вознаграждения омбудсмена применяется коэффициент 6,75.

(2) Вознаграждение заместителя омбудсмена определяют, учитывая упомянутое в первой части настоящей статьи официальное статистическое извещение Центрального статистического управления, с применением коэффициента 5,5.

(3) Омбудсмен и заместитель омбудсмена имеют право на пособия и компенсации, предусмотренные для чиновников государственной гражданской службы.

Раздел III. Бюро омбудсмена

Статья 18. Бюро омбудсмена

(1) Для обеспечения деятельности омбудсмена создается Бюро омбудсмена.

(2) Структуру и правила внутренней деятельности Бюро омбудсмена регламентирует положение Бюро, утверждаемое омбудсменом.

Статья 19. Финансирование Бюро омбудсмена

(1) Бюро омбудсмена финансируется из государственного бюджета.

(2) Бюджетный запрос Бюро омбудсмена до предоставления законопроекта бюджета в Кабинет министров без согласия Бюро омбудсмена не может быть изменен.

Статья 20. Работники Бюро омбудсмена, их вознаграждение и социальные гарантии

(1) Трудовые отношения работников Бюро омбудсмена регулируются Законом о труде.

(2) Вознаграждение работников Бюро омбудсмена в рамках выделенного бюджета определяет омбудсмен.

(3) Работники Бюро омбудсмена имеют право на пособия и компенсации, предусмотренные для чиновников государственной гражданской службы.

Статья 21. Права работников Бюро омбудсмена

Работники Бюро омбудсмена при выполнении рабочих обязанностей согласно своей компетенции имеют права, упомянутые в пункте 1, 2, 3, 4, 5 и 7 статьи 13 настоящего закона.

Статья 22. Ограничения и обязанности работников Бюро омбудсмена

Ограничения и обязанности работников Бюро омбудсмена установлены законом «О предотвращении конфликта интересов в деятельности государственных должностных лиц».

Раздел IV. Порядок рассмотрения заявлений и проверочных дел

Статья 23. Право обратиться в Бюро омбудсмена

(1) Каждое частное лицо вправе обратиться в Бюро омбудсмена с заявлением.

(2) Заявления рассматриваются в порядке, предусмотренном нормативными актами, если законом не предусмотрено иное.

(3) Заявителя нельзя наказывать или иначе прямо или косвенно создавать ему неблагоприятные последствия за подачу заявления в Бюро омбудсмена или за сотрудничество с Бюро омбудсмена.

(4) Заявления, адресованные Бюро омбудсмена, отправленные лицами, находящимися на военной службе, учреждениях внесемейного ухода и воспитания, или в учреждениях закрытого типа, и ответы Бюро омбудсмена на них не подвергаются установленной нормативными актами проверке и немедленно передаются адресату.

(5) За своевременное непредоставление упомянутого в четвертой части настоящей статьи заявления Бюро омбудсмена или проверку и разглашение его содержания ответственные лица привлекаются к установленной законом ответственности.

(6) Бюро омбудсмена не разглашает сведения о заявителе или другом лице, если это необходимо для защиты прав этих лиц, кроме случая, когда соответствующие сведения запрашивает инициатор уголовного процесса.

(с изменениями, внесенными законом от 15. 05.2008)

05.2008)

Статья 24. Порядок возбуждения и рассмотрения проверочного дела

(1) После рассмотрения заявления лица или по своей инициативе омбудсмен принимает решение о возбуждении проверочного дела.

(2) После рассмотрения заявления лица омбудсмен возбуждает проверочное дело, если оно соответствует функциям и задачам омбудсмена, и указанный лицом вопрос можно решить.

(3) Возбуждение проверочного дела не останавливает действие нормативного акта, решения суда, административного или другого индивидуального правового акта, а также течение предусмотренных законом процессуальных сроков.

(4) Проверочное дело рассматривает в течение трех месяцев. Если дело сложное, или по другим объективным причинам этот срок соблюсти невозможно, омбудсмен может его продлить на срок не более двух лет со дня возбуждения проверочного дела, сообщив об этом заявителю и указав причины продления срока.

(5) В ходе рассмотрения проверочного дела выслушивает пояснения вовлеченных сторон и других лиц, запрашивает заключения специалистов, а также осуществляет другие предусмотренные законом действия, необходимые для рассмотрения проверочного дела.

(6) Рассмотрение проверочного дела завершается мировым соглашением вовлеченных в спор сторон.

(с изменениями, внесенными законом от 15.05.2008)

Статья 25. Завершение или прекращение проверочного дела

(1) Проверочное дело завершается мировым соглашением вовлеченных в дело сторон или заключением омбудсмена.

(2) Если стороны не могут прийти к соглашению, омбудсмен дает заключение, в котором приводит оценку констатированного в проверочном деле.

(3) В заключение омбудсмена могут быть включены рекомендации по устранению констатированного нарушения, а также, если необходимо, другие рекомендации.

(4) Заключение омбудсмена имеет рекомендательный характер.

(5) Если проверочное дело невозможно или не требуется продолжать, омбудсмен принимает решение о его прекращении.

(6) Материалы проверочного дела являются информацией ограниченной доступности, и доступны согласно Закону о публичности информации.

Статья 26. Регламент проверочных дел

Регламент проверочных дел

Порядок возбуждения, рассмотрения и завершения проверочных дел определяет регламент, утверждаемый омбудсменом.

Статья 27. Порядок затребования информации и ответственность за непредоставление информации и предоставление неверной информации

(1) При запросе информации, упомянутой в пункте 1 и 5 статьи 13 настоящего закона, омбудсмен определяет объем этой информации и указывает разумный срок ее предоставления.

(2) По просьбе учреждения или частного лица упомянутый в первой части настоящей статьи объем информации может быть изменен или уточнен, а срок предоставления информации может быть продлен, если необходимо.

(3) Установленный омбудсменом объем информации и срок предоставления не может быть оспорен или обжалован.

(4) За непредоставление информации, упомянутой в первой части настоящего пункта в установленном объеме и в установленный срок, а также за непредоставление неверной информации лица привлекаются к предусмотренной законом ответственности.

(5) При рассмотрении вопроса о наложении административного наказания за непредоставление информации, упомянутой в первой части настоящего пункта в установленном объеме и в установленный срок оценивается обоснованность объема затребованной информации и срока предоставления.

(в редакции закона от 15.05.2008)

Переходные правила

После вступление в силу настоящего закона теряет силу Закон о государственном бюро прав человека (Saeimas un Ministru Kabineta Ziņotājs, 1997, № 1; 2005, № 18; 2006, № 2).

Бюро омбудсмена является преемником прав и обязательств Государственного бюро прав человека.

Директор Государственного бюро прав человека выполняет функции омбудсмена до назначения омбудсмена на должность.

Завершение рассмотрения заявлений, жалоб и предложений, предоставленных в Государственное бюро прав человека до дня вступления в силу настоящего закона и по которым начаты проверки, происходит согласно нормативным актам, действовавшим в день их предоставления.

Кабинет министров до 1 января 2007 года разрабатывает и предоставляет в Сейм законопроекты о необходимых изменениях в других законах.

Срок полномочий омбудсмена, назначенного до дня вступления в силу изменений в первой части статьи 7 настоящего закона, составляет четыре года со дня дачи клятвы (торжественного обещания) омбудсменом согласно статье 6 настоящего закона.

(в редакции закона от 15.05.2008)

Информационная ссылка на директивы Европейского Союза

В закон включены правовые нормы, следующие из:

1) Директивы Совета № 76/207/ЕЕК от 9 февраля 1976 года, о реализации принципа, предусматривающего равное отношение к мужчинам и женщинам в отношении условий труда, возможностей профессионального образования и роста;

2) Директивы Совета 2000/43/ЕК от 29 июня 2000 года, которой вводится принцип равного отношения к лицам независимо от расовой или этнической принадлежности;

3) Директивы Совета 2000/78/ЕК, которой определяется общая система равноправного отношения к занятости и профессии;

4) Директивы Европейского Парламента и Совета от 23 сентября 2002 года 2002/73/ЕК, которой изменена директива Совета 76/207/ЕЕК о реализации принципа, предусматривающего равное отношение к мужчинам и женщинам в отношении условий труда, возможностей профессионального образования и роста;

5) Директивы Совета 2004/113/ЕК от 13 декабря 2004 года, которой реализуется принцип, предусматривающий равное отношение к мужчинам и женщинам в отношении доступа к товарам и услугам, доставки товаров и оказания услуг.

Закон вступает в силу 1 января 2007 года.

Закон принят Сеймом 6 апреля 2006 года.

Президент государства В. Вике-Фрейберга (V. Vīķe-Freiberga)

Рига, 25 апреля 2005 года.

Внесены изменения в формы проверочных листов ГИТ

Внесены изменения в приказ Роструда от 10.11.2017 N 655 «Об утверждении форм проверочных листов (списков контрольных вопросов) для осуществления федерального государственного надзора за соблюдением трудового законодательства и иных нормативных правовых актов, содержащих нормы трудового права»

Так, в форму проверочного листа №4 по проверке соблюдения порядка прекращения трудового договора в вопросы №15, 16 внесены следующие изменения:

Действует до 11.10.2020 | Вступит в силу с 11.10.2020 |

|---|---|

15. | 15. В день прекращения трудового договора работодателем выдана работнику трудовая книжка или предоставлены сведения о трудовой деятельности у данного работодателя, произведен расчет и при наличии письменного заявления работника ему выданы заверенные копии документов, связанных с работой |

16. В случае, когда в день прекращения трудового договора выдать трудовую книжку работнику невозможно в связи с его отсутствием либо отказом от ее получения, работодатель направил работнику уведомление о необходимости явиться за трудовой книжкой либо дать согласие на отправление ее по почте | 16. В случае, когда в день прекращения трудового договора выдать трудовую книжку или сведения о трудовой деятельности у данного работодателя работнику невозможно в связи с его отсутствием либо отказом от ее получения, работодатель направил работнику уведомление о необходимости явиться за трудовой книжкой либо дать согласие на отправление ее по почте |

В форму проверочного листа №14 по проверке соблюдения порядка и условий увольнения работника в связи с сокращением численности или штата работников в вопросы №18, 19 внесены следующие изменения:

Действует до 11. | Вступит в силу с 11.10.2020 |

|---|---|

18. В день прекращения трудового договора работодатель выдал работнику трудовую книжку | 18. В день прекращения трудового договора работодатель выдал работнику трудовую книжку или предоставил сведения о трудовой деятельности у данного работодателя |

19. В случае, когда в день прекращения трудового договора выдать трудовую книжку работнику невозможно в связи с его отсутствием либо отказом от ее получения, работодатель направил работнику уведомление о необходимости явиться за трудовой книжкой либо дать согласие на отправление ее по почте | 19. В случае, когда в день прекращения трудового договора выдать трудовую книжку или сведения о трудовой деятельности у данного работодателя работнику невозможно в связи с его отсутствием либо отказом от ее получения, работодатель направил работнику уведомление о необходимости явиться за трудовой книжкой либо дать согласие на отправление ее по почте |

В форму проверочного листа № 109 по проверке соблюдения гарантий работников, занятых у физических лиц — индивидуальных предпринимателей в вопросы №6, 12 внесены следующие изменения:

Действует до 11. | Вступит в силу с 11.10.2020 |

|---|---|

6. Оформляет ли работодатель — физическое лицо страховые свидетельства государственного пенсионного страхования для лиц, поступающих на работу впервые? | 6. Представляет ли работодатель – физическое лицо в соответствующий территориальный орган Пенсионного фонда Российской Федерации сведения, необходимые для регистрации в системе индивидуального (персонифицированного) учета лиц, поступающих на работу впервые, на которых не был открыт индивидуальный лицевой счет? |

12. Ведет ли работодатель — физическое лицо, являющийся индивидуальным предпринимателем, трудовые книжки на каждого работника? | 12. Ведет ли работодатель — физическое лицо, являющийся индивидуальным предпринимателем, трудовые книжки на каждого работника (за исключением случаев, если в соответствии с Трудовым кодексом Российской Федерации, иным федеральным законом трудовая книжка на работника не ведется)? |

Соответствующие изменения вступят в силу 11 октября 2020 года.

Информация с сайта: profkadrovik.ru

Миллионы SMS с проверочными кодами хранились в открытом доступе

Миллионы SMS с проверочными кодами хранились в открытом доступе

Alexander Antipov

На незащищенном сервере калифорнийской компании хранились 26 млн SMS с конфиденциальными данными.

База данных с десятками миллионов текстовых сообщений, в том числе с ссылками на изменение паролей и кодами двухфакторной аутентификации, хранилась в открытом доступе на незащищенном сервере.

У сервера, принадлежащего калифорнийской телекоммуникационной компании Voxox, отсутствовала парольная защита, и любой желающий мог получить к нему доступ и в режиме реального времени следить за потоком текстовых сообщений.

Как сообщает TechCrunch, сервер был обнаружен исследователем безопасности Себастьяном Каулом (Sébastien Kaul) с помощью поисковой системы Shodan. Сервер оказался привязанным к одному из поддоменов Voxox, но что еще хуже, в БД использовался плагин для визуализации данных Kibana, поэтому информация была легко читаемой, а найти нужные номера телефонов, имена и даже содержимое сообщений не составляло труда.

Сервер оказался привязанным к одному из поддоменов Voxox, но что еще хуже, в БД использовался плагин для визуализации данных Kibana, поэтому информация была легко читаемой, а найти нужные номера телефонов, имена и даже содержимое сообщений не составляло труда.

На момент обнаружения БД содержала более 26 млн SMS-сообщений, отправленных с начала года. Однако с учетом числа сообщений, проходящих через платформу за одну минуту, реальное количество может быть намного больше. Каждая запись в БД была тщательно промаркирована и детализирована с указанием номера телефона, содержанием сообщения, отправившего сообщение клиента Voxox и используемого им короткого кода.

После запроса TechCrunch компания Voxox отключила БД от интернета.

Мы рассказываем о самых актуальных угрозах и событиях, которые оказывают влияние на обороноспособность стран, бизнес глобальных корпораций и безопасность пользователей по всему миру в нашем Yotube выпуске.

Поделиться новостью:

следует прекратить массовое нарушение прав предпринимателей и отменить распоряжения УМС Владивостока «О представлении заявлений о прекращении аренды земельных участков»

Об этом Уполномоченный по защите прав предпринимателей в Приморском крае заявила в своём выступлении на заседании общественного совета по защите прав малого и среднего бизнеса при прокуратуре Приморского края под

председательством и.о. прокурора Приморского края Романа Пантелеева.

В работе совета приняли участие заместитель председателя регионального Правительства Приморского края Константин Шестаков, должностные лица органов местного самоуправления Владивостока и Большого Камня, представители бизнеса-сообщества.

По мнению бизнес-омбудсмена, в краевом центре происходит длящееся, массовое нарушение прав предпринимателей в сфере земельных отношений.

«Управлением муниципальной собственности Владивостока введена собственная практика применения ст. 621 ГК, а именно о невозможности продления договора аренды земли на неопределенный срок. Мы неоднократно обращали внимание уполномоченного органа на ошибочное толкование норм права со ссылками на судебные решения, — рассказала в своём выступлении Марина Шемилина. — УМС Владивостока не признает ошибочность принятых ранее решений по прекращению договоров аренды, продленных на неопределенный срок. Более того, изданными в 2019, 2020 гг. распоряжениями «О представлении заявлений о прекращении аренды земельных участков» УМС исключило из ЕГРН сведения об обременении таких земельных участков в виде аренды, по сути прекратив в одностороннем порядке сотни договорных отношений по данным предпринимателей. Лишение права аренды означает в большинстве случаев лишение бизнеса».

621 ГК, а именно о невозможности продления договора аренды земли на неопределенный срок. Мы неоднократно обращали внимание уполномоченного органа на ошибочное толкование норм права со ссылками на судебные решения, — рассказала в своём выступлении Марина Шемилина. — УМС Владивостока не признает ошибочность принятых ранее решений по прекращению договоров аренды, продленных на неопределенный срок. Более того, изданными в 2019, 2020 гг. распоряжениями «О представлении заявлений о прекращении аренды земельных участков» УМС исключило из ЕГРН сведения об обременении таких земельных участков в виде аренды, по сути прекратив в одностороннем порядке сотни договорных отношений по данным предпринимателей. Лишение права аренды означает в большинстве случаев лишение бизнеса».

«Все эти действия привели еще к одному нарушению прав предпринимателей: невозможности воспользоваться предоставленной государственной поддержкой, предусмотренной ч.6 ст. 19 Федерального закона от 01.04.2020 №98-ФЗ «О внесении изменений в отдельные законодательные акты РФ по вопросам предупреждения и ликвидации чрезвычайных ситуаций», а именно, таким предпринимателям было отказано в заключении дополнительного соглашения к договорам аренды земельного участка. В мой адрес поступило три письменных обращения, — отметила бизнес-омбудсмен. – По итогам совместного личного приема предпринимателей прокуратура края подтвердила нашу позицию, которую мы уже третий год доказываем администрации Владивостокского городского округа, в отношении применения ст. 621 ГК к договорам, заключенным до 01.03.2015 г., и в отношении изданных УМС Распоряжений».

В мой адрес поступило три письменных обращения, — отметила бизнес-омбудсмен. – По итогам совместного личного приема предпринимателей прокуратура края подтвердила нашу позицию, которую мы уже третий год доказываем администрации Владивостокского городского округа, в отношении применения ст. 621 ГК к договорам, заключенным до 01.03.2015 г., и в отношении изданных УМС Распоряжений».

«Считаю, что в данной ситуации, при наличии позиции прокуратуры края по данному вопросу; судебных решений; в соответствии с разъяснениям, приведенными в п. 1 постановления Пленума Высшего Арбитражного Суда Российской Федерации от 17 ноября 2011 г. № 73, следует прекратить массовое нарушение прав предпринимателей: отменить распоряжения УМС «О представлении заявлений о прекращении аренды земельных участков» по указанным основаниям, заключить дополнительные соглашения по заявлениям, поданным арендаторами в установленные сроки, — заявила Марина Шемилина. —

Прошу Администрацию ВГО еще раз проанализировать данную ситуацию и принять соответствующие меры. Прошу прокуратуру края взять на особый контроль восстановление нарушенных прав субъектов предпринимательской деятельности и вернуться к вопросу на следующем заседании».

Прошу прокуратуру края взять на особый контроль восстановление нарушенных прав субъектов предпринимательской деятельности и вернуться к вопросу на следующем заседании».

На заседании совета также были рассмотрены другие вопросы состояния законности в сфере защиты прав субъектов предпринимательской деятельности.

Так, в 2020 году органами прокуратуры края в рамках проверочных мероприятий в деятельности государственных и муниципальных органов выявлено более 2 тыс. нарушений прав хозяйствующих субъектов, с целью устранения которых принято порядка 1,5 тыс. мер реагирования. В истекшем периоде 2021 года с целью устранения порядка 400 нарушений закона принято более 300 мер прокурорского реагирования.

Анализ результатов надзорной деятельности свидетельствует о распространенном характере нарушений прав предпринимателей при предоставлении им государственных и муниципальных услуг, оказании мер поддержки субъектам малого и среднего бизнеса, при проведении проверочных мероприятий контролирующими органами, сообщили в прокуратуре.

Помимо этого, участники рассмотрели проблемные вопросы реализации инвестиционных проектов резидентов ТОСЭР.

Итогом заседания общественного совета по защите прав малого и среднего бизнеса при прокуратуре Приморского края стала выработка организационных и практических мер по совершенствованию деятельности уполномоченных органов. Кроме того, прокуратура организовала проведение соответствующих проверочных мероприятий.

Прокуратура Приморского края:

https://epp.genproc.gov.ru/web/proc_25/mass-media/news?item=59827734.

Горячая линия бизнес-омбудсмена: 8 (423) 241 20 01.

Для предпринимателей также работает горячая линия бизнес-омбудсмена WhatsApp: 8 914 797 80 31.

Вопросы и обращения можно направить по адресу: [email protected].

Ошибка 404: страница не найдена!

На сайте ведутся работы по актуализации информации, возможны временные перебои. Приносим извинения за возможные неудобства. ТЕЛЕФОН ДОВЕРИЯ ПО НАРУШЕНИЯМ ПРОМЫШЛЕННОЙ БЕЗОПАСНОСТИ: 8 (3842) 34-08-31 В Сибирском управлении Ростехнадзора имеются вакансии: государственный инспектор, главный государственный инспектор, заместитель начальника отдела. Справки по тел. (3842) 71-63-20 доб. 42-17 Сибирское управление информирует, что с 1 сентября 2018 года осуществляет государственные услуги по ведению реестра организаций, занимающихся обслуживанием лифтов, эскалаторов.

Справки по тел. (3842) 71-63-20 доб. 42-17 Сибирское управление информирует, что с 1 сентября 2018 года осуществляет государственные услуги по ведению реестра организаций, занимающихся обслуживанием лифтов, эскалаторов.

К сожалению, запрошенный вами документ не найден. Возможно, вы ошиблись при наборе адреса или перешли по неработающей ссылке. Для поиска нужной страницы, воспользуйтесь картой сайта ниже или перейдите на главную страницу сайта. Поиск по сайтуКарта сайта

|

7.

4 Прекращение участия компании

4 Прекращение участия компанииУчастие в E-Verify может быть прекращено работодателями добровольно. Для прекращения участия администратор программы, корпоративный администратор, лицо, подписавшее меморандум о взаимопонимании, или уполномоченный представитель работодателя должны подать запрос на прекращение участия не позднее, чем за 30 дней до даты, когда работодатель хотел бы закрыть свою учетную запись. Работодатели могут запросить расторжение в электронном виде через E-Verify (см. Прекращение действия учетной записи компании — Обзор процесса) или отправив письменное уведомление о расторжении по электронной почте на адрес E-Verify @ uscis.dhs.gov. Агенты работодателя E-Verify должны ознакомиться с дополнительным руководством для агентов работодателя E-Verify для получения дополнительной информации о прекращении действия учетной записи компании.

В течение этого 30-дневного периода работодатели должны разрешить все открытые обращения в E-Verify, и они не должны использовать E-Verify для создания новых обращений. Работодатели должны закрыть все открытые дела E-Verify даже после того, как будет сделан запрос на закрытие учетной записи E-Verify.

Работодатели должны закрыть все открытые дела E-Verify даже после того, как будет сделан запрос на закрытие учетной записи E-Verify.

ВАЖНО : После закрытия учетной записи работодатели больше не будут иметь доступа к своей учетной записи и связанным с ней записям.Чтобы сохранить записи из учетной записи E-Verify, см. Раздел 5.0, чтобы создать и сохранить отчет о пользовательском аудите до закрытия учетной записи. Информация и документация по делу E-Verify должны храниться для ваших сотрудников в течение того же периода времени, что и их формы I-9.

Чтобы запросить прекращение участия работодателя в E-Verify, выполните действия, описанные в разделе «Прекращение действия учетной записи компании — Обзор процесса».

ПРЕКРАЩЕНИЕ УЧАСТИЯ КОМПАНИИ — ОБЗОР ПРОЦЕССА

- В разделе «Компания» выберите Закрыть счет компании .

- Введите причину закрытия учетной записи в поле «Причина запроса на прекращение».

- Нажмите Запросить завершение .

- Появится сообщение, информирующее вас о том, что E-Verify получил уведомление о вашем запросе на прекращение участия в программе.

- Вы получите электронное письмо, подтверждающее, что действие вашей учетной записи будет прекращено через 30 дней.

НАПОМИНАНИЕ

- Работодатели, имеющие более одной учетной записи работодателя E-Verify, должны подавать отдельные запросы на закрытие каждой учетной записи работодателя, которую он хочет закрыть, чтобы закрыть их все.

Работодатели, которые по ошибке отправили запрос на увольнение, должны связаться с контактным центром E-Verify по телефону 888-464-4218 для получения помощи. |

2.3 Прекращение участия клиента

Участие клиента в E-Verify может быть прекращено по собственному желанию. Чтобы прекратить участие клиента, агенты работодателя E ‑ Verify должны подать запрос на прекращение участия в E-Verify не позднее, чем за 30 дней до даты, когда клиент хотел бы закрыть свою учетную запись.Агенты работодателя E-Verify могут запросить увольнение клиента в электронном виде через E-Verify или по электронной почте, отправив письменное уведомление о расторжении на E‑[email protected] или по факсу 202-443-0215.

Чтобы прекратить участие клиента, агенты работодателя E ‑ Verify должны подать запрос на прекращение участия в E-Verify не позднее, чем за 30 дней до даты, когда клиент хотел бы закрыть свою учетную запись.Агенты работодателя E-Verify могут запросить увольнение клиента в электронном виде через E-Verify или по электронной почте, отправив письменное уведомление о расторжении на E‑[email protected] или по факсу 202-443-0215.

В течение этого 30-дневного периода агенты работодателя E-Verify должны разрешать все открытые обращения в E-Verify от имени клиента, и они не должны использовать E-Verify для создания новых обращений. Агенты работодателя E-Verify обязаны закрывать все открытые дела E-Verify даже после того, как сделан запрос на закрытие учетной записи E-Verify.

ВАЖНО : Как только учетная запись закрывается, весь доступ к учетной записи и связанным с ней записям прекращается. Чтобы сохранить записи из учетной записи E-Verify, обратитесь к разделу 5. 0 Руководства пользователя E-Verify, чтобы создать и сохранить отчет о пользовательском аудите до закрытия учетной записи.

0 Руководства пользователя E-Verify, чтобы создать и сохранить отчет о пользовательском аудите до закрытия учетной записи.

Чтобы запросить прекращение участия клиента через E-Verify, выполните действия, описанные в разделе «Прекращение участия клиента — Обзор процесса».

ПРЕКРАЩЕНИЕ УЧАСТИЯ КЛИЕНТА — ОБЗОР ПРОЦЕССА

- Найдите клиента, участие которого вы прекращаете.См. Раздел 2.2, Поиск клиентов.

- Щелкните Просмотр , а затем Завершить для соответствующего клиента.

- Выберите причину расторжения.

- Щелкните T erminate .

Обновить или отменить расторжение:

После запроса о расторжении клиент будет находиться в состоянии ожидания прекращения в течение 30 дней. Агенты работодателя E-Verify могут вернуться в E-Verify в течение 30 дней, чтобы обновить причину увольнения или отменить запрос.

ПРИМЕЧАНИЕ: Вы получите электронное письмо с подтверждением прекращения действия учетной записи клиента.

USCIS напоминает работодателям, использующим E-Verify, не увольнять сотрудников за предварительное неподтверждение

Автор: ESR News Blog Editor Thomas Ahearn

Служба гражданства и иммиграции США (USCIS) напоминает работодателям, использующим E-Verify, что они не могут увольнять сотрудников или предпринимать неблагоприятные действия против сотрудников из-за предварительных неподтверждений (TNC) до тех пор, пока Администрация социального обеспечения (SSA) или Министерство внутренней безопасности ( DHS) рассмотрели дело, и TNC принимает окончательное неподтверждение, согласно странице «Что нового» на веб-сайте E-Verify.

Работодатели, использующие E-Verify, могут использовать следующие ресурсы для получения дополнительной информации о TNC: Руководство пользователя E-Verify, страница общих вопросов E-Verify, страница предварительных неподтверждений, страница обзора предварительных неподтверждений (TNC), страница ресурсов работодателя и Job Aid for E -Проверить пользователей. Работодатели могут подписаться на список рассылки, подписаться на @EVerify в Twitter и присылать отзывы о своем опыте использования E-Verify Listens.

Работодатели могут подписаться на список рассылки, подписаться на @EVerify в Twitter и присылать отзывы о своем опыте использования E-Verify Listens.

E-Verify — это веб-система, которая позволяет зарегистрированным работодателям подтверждать право своих сотрудников на работу в США.Работодатели E-Verify проверяют личность и право на трудоустройство вновь нанятых сотрудников, сопоставляя в электронном виде информацию, предоставленную сотрудниками в «Форме I-9, Подтверждение права на трудоустройство», с записями, доступными SSA и DHS.

E-Verify — это добровольная программа. Однако работодатели с федеральными контрактами или субподрядами, которые содержат пункт E-Verify Федерального регламента закупок (FAR), обязаны зарегистрироваться в E-Verify в качестве условия заключения федерального контракта.От работодателей также может потребоваться участие в E-Verify, если в их штатах есть законодательство, предписывающее использование E-Verify, например лицензирование бизнеса, или в результате судебного постановления.

В августе 2018 года ESR News сообщила, что в Конгрессе был внесен закон, требующий от всех работодателей использования E-Verify для обеспечения того, чтобы сотрудники имели право работать в США на законных основаниях. Закон о системе E-Verify от 2018 года (S.3386) позволит работодателям в электронном виде проверять личность и право на работу новых сотрудников, сравнивая информацию в форме I-9 с записями DHS и SSA.

ESR предлагает решения электронной верификации для работодателей

Все работодатели США должны обеспечить надлежащее заполнение формы I-9 для каждого человека, которого они нанимают на работу. Employment Screening Resources® (ESR) — ведущая международная компания по проверке биографических данных — предлагает решения для форм I-9 и E-Verify, которые помогают работодателям проверять статус работы, а также в электронном виде фиксировать и сохранять информацию формы I-9. Чтобы узнать больше, посетите www.esrcheck.com/Background-Checks/Form-I-9-E-Verify/.

ПРИМЕЧАНИЕ. Employment Screening Resources® (ESR) не предоставляет и не предлагает юридических услуг или юридических консультаций любого рода или характера.Любая информация на этом веб-сайте предназначена только для образовательных целей.

© 2018 Employment Screening Resources® (ESR) — Изготовление копий или использование любой части новостного блога ESR или веб-сайта ESR для любых целей, кроме вашего личного использования, запрещено без предварительного получения письменного разрешения от ESR.

Правило трех дней, электронная проверка и заполнение формы I-9 • Verifyi9

Своевременное заполнение формы I-9 и отправка в E-Verify важнее, чем вы думаете.Важно понимать все крайние сроки E-Verify, но правило трех дней E-Verify особенно важно. Неспособность заполнить форму и проверить ее в соответствии с законом и МоВ привело к значительным штрафам для работодателей.

График формы I-9

Как работодатель E-Verify, применяются следующие инструкции для , заполняющего форму I-9 и проверки нового найма в E-Verify:

- — самый ранний , который новый Наем можно попросить заполнить Раздел 1 формы I-9 — после предложение о работе продлено и принято.

Вы не можете использовать форму I-9 как часть процесса проверки кандидатов или проверки их биографических данных;

Вы не можете использовать форму I-9 как часть процесса проверки кандидатов или проверки их биографических данных; - Последний , который новый сотрудник должен заполнить Раздел 1 формы, является окончанием первого дня оплачиваемой работы;

- Последний , который вы можете заполнить Раздел 2 формы (проверка документов, удостоверяющих личность), составляет в конце третьего дня после первого дня работы. Если сотрудник будет проработать менее трех дней, необходимо проверить документы, удостоверяющие личность, в первый день работы для получения оплаты;

- Вы должны поощрять нового сотрудника к представлению документов, удостоверяющих личность, как можно скорее после заполнения Раздела 1 формы, но должны позволить новому сотруднику в течение трех дней после начала оплачиваемой работы (для тех, кто работает три дня или более), чтобы предъявить документы, удостоверяющие личность из списка допустимых документов, которые находятся в инструкции к форме I-9.

Если новый сотрудник не представит приемлемые документы, удостоверяющие личность, по истечении трех рабочих дней после первого дня оплачиваемой работы, вы можете уволить сотрудника за невыполнение формы I-9.

Если новый сотрудник не представит приемлемые документы, удостоверяющие личность, по истечении трех рабочих дней после первого дня оплачиваемой работы, вы можете уволить сотрудника за невыполнение формы I-9.

Какой бы ни была ваша политика в отношении заполнения формы I-9, вы должны применять ее единообразно.

Пример: Вы решили нанять кандидата в понедельник, и он соглашается. Новый сотрудник приступит к работе в следующий понедельник и будет постоянным сотрудником.Новый сотрудник может заполнить форму I-9 и предоставить документы, удостоверяющие личность, в любое время с первого понедельника (дата, когда должность была принята) до конца следующего понедельника, первого дня оплачиваемой работы. Вы должны изучить документы, удостоверяющие личность, и заполнить Раздел 2 до конца рабочего дня в четверг, на третий день после первого дня оплачиваемой работы.

The E-Verify Verification

Вы можете отправить нового сотрудника для проверки в любое время между:

- Самое раннее — после того, как кандидат принял должность, и вы и он заполнили оба раздела формы I.

-9.Проверка может быть завершена до того, как сотрудник приступит к оплачиваемой работе;

-9.Проверка может быть завершена до того, как сотрудник приступит к оплачиваемой работе; - Самое позднее — через три дня после первого дня оплачиваемой работы нового сотрудника, , если работник не проработает менее трех дней; для них необходимо подтвердить не позднее первого дня работы для получения оплаты.

Важно: Хотя вы можете проверить нового сотрудника в E-Verify до его первого дня работы за зарплату, вам никогда не следует ставить трудоустройство в зависимость от «прохождения E-Verify».«Использование E-Verify для проверки кандидатов на работу перед приемом на работу запрещено Меморандумом о взаимопонимании.

Кроме того, для целей E-Verify кандидат считается «нанятым», если ему предложили и приняли должность, а форма I-9 была заполнена. Поскольку Меморандум о взаимопонимании требует, чтобы работодатели проверяли всех новых сотрудников, вам следует направить лицо для проверки, заполнена ли форма, даже если они никогда не работают за плату.

Пропустили срок?

Если вы не заполните Раздел 2 и / или проверку E-Verify к концу третьего дня после первого дня оплачиваемой работы, вы должны сделать это, как только обнаружите ошибку.Однако, если вы не проверили сотрудника из-за умышленного неиспользования или в результате деловой практики или политики, вы не можете подтвердить это лицо позже, поскольку этот наем считается «существующим» сотрудником, который не может быть проверен.

Правило трех дней и удаленный прием

Сроки формы I-9 и E-Verify применяются ко всем приемам на работу, как местным, так и удаленным. Хотя USCIS может простить пропущенный срок, если были добросовестные усилия по его соблюдению, вам следует приложить все усилия, чтобы своевременно заполнить форму.Для удаленного сотрудника это может означать принятие решения о найме намного раньше, чем для местного сотрудника, или найм удаленной службы формы I-9 для выполнения работы.

У вас может быть больше времени в ситуации удаленного найма, чем вы думаете — правило трех дней и другие крайние сроки применяются к моменту заполнения формы; не тогда, когда он попадает в ваше владение.

Заключение

Сроки формы I-9 и E-Verify важны; особенно трехдневное правило E-Verify. В то время как U.S. Основная цель Службы гражданства и иммиграции — обучить работодателей тому, чтобы они действительно следовали правилам и принимали меры против работодателей, которые постоянно нарушают Меморандум о взаимопонимании.

Для получения дополнительной информации о форме I-9 обратитесь к M-274, Справочник для работодателей.

SSA — POMS: SI 00820.130 — Доказательства выплаты заработной платы или прекращения выплаты заработной платы

Принять комбинацию различных форм первичных и вторичных доказательств, если она дает в более точном определении заработной платы.

ПРИМЕР: Использование первичных и вторичных свидетельств для ежемесячных вычислений Прибыль

Джеймс Б. имеет право на получение дополнительного социального дохода (SSI), который еженедельно получает

зарплата от работы в местном гастрономе.

При переопределении в 01/2020 он предоставил SSA платежные ведомости за месяцы 07/2019, 08/2019 и 10/2019.

Ранее мы публиковали сообщения Mr.Заработная плата Б., подтвержденная с 01/2019 по 06/2019.

Специалист по претензиям (CS) получил запрос сводной прибыли (SEQY) для г-на Б., который показал общий доход в 8000 долларов за весь 2019 год. CS также запросил База данных НДНХ и обнаружила, что г-н Б. заработал 1500 долларов в 3 -м кварталах 2019 года.

CS рассчитал заработок г-на Б. за каждый месяц, используя как начальные, так и второстепенные следующие доказательства:

$ 1500 | Итого брутто-зарплата за 07/2019 по 09/2019 (НДНХ) |

-600 | Заработная плата брутто, выплаченная в 07/2019 (платежные ведомости) |

-500 | Заработная плата брутто, выплаченная за 8/2019 (платежные ведомости) |

400 | Расчетная заработная плата брутто, выплаченная за 9/2019 |

$ 8000 | Общая заработная плата брутто, выплаченная в 2019 году (SEQY) |

-6000 | Заработная плата брутто, выплаченная с 1/2019 по 9/2019 (предварительно проверена, платежные ведомости и рассчитаны заработная плата) |

-700 | Заработная плата брутто, выплаченная за 10/2019 (платежные ведомости) |

$ 1300 | Остаток заработной платы брутто за период с 11/2019 по 12/2019 |

$ 1300 | Остаток заработной платы брутто за период с 11/2019 по 12/2019 |

÷ 2 | Остаток заработной платы брутто за 11/2019 и 12/2019. |

$ 650 | Заработная плата брутто, выплаченная 11/2019 и 12/2019 |

CS успешно вычислил Mr.Заработная плата Б. с использованием информации, полученной из первичных доказательствами и вторичными доказательствами, а также точно внесены проверенные данные о заработной плате в Дополнительную Протокол безопасности (SSR) за весь 2019 год.

Политика и контроль | Duo Security

Обратная связь

Была ли эта страница полезной? Сообщите нам, как мы можем сделать это лучше.

Duo позволяет снизить риски за счет применения точных политик и средств контроля.Предоставьте своей группе возможность определять и применять правила, касающиеся того, кто и при каких условиях может получать доступ к каким приложениям. Определите политики доступа для групп пользователей и для каждого приложения, чтобы повысить безопасность без ущерба для работы конечных пользователей.

Обзор

В планахDuo Beyond, Duo Access и Duo MFA клиенты получают детальный контроль с помощью функции Policy & Control .

Политики управляются централизованно и могут применяться …

— глобально или совместно с приложениями, поэтому вам не нужно указывать одни и те же настройки в нескольких местах.- для определенных групп пользователей, осуществляющих доступ к приложению. Это позволяет вам устанавливать разные правила в зависимости от того, кто выполняет аутентификацию, и их контекста.

Duo Free имеют ограниченный доступ к политикам Duo. Бесплатные планы могут управлять политикой нового пользователя только через глобальную политику или политику для каждого приложения. Все остальные доступные параметры приложения настраиваются в отдельном приложении.

Создавайте политики и управляйте ими на вкладке верхнего уровня Политики в панели администратора Duo.

Только администраторы с ролями Владелец или Администратор могут создавать или редактировать политики. Администраторы с ролью Application Manager могут назначать существующие политики приложениям, но не могут редактировать или создавать политики.

При создании политик, ограничивающих доступ для пользователей, имейте в виду, что пользователи со статусом обхода не подпадают под эти ограничения, поскольку они полностью обходят аутентификацию Duo.

Глобальная политика

Глобальная политика встроена и не может быть удалена. Он всегда применяется ко всем приложениям, поэтому вам следует отредактировать эту политику, если есть настройки, которыми вы хотите управлять для всех пользователей и всех приложений. Сводная информация о параметрах глобальной политики отображается на странице «Политики». Настройки Duo по умолчанию неактивны.

Он всегда применяется ко всем приложениям, поэтому вам следует отредактировать эту политику, если есть настройки, которыми вы хотите управлять для всех пользователей и всех приложений. Сводная информация о параметрах глобальной политики отображается на странице «Политики». Настройки Duo по умолчанию неактивны.

Уровень подписки Duo определяет, какие параметры политики отображаются в редакторе. Например, Duo MFA получает подмножество параметров политики, доступных клиентам Duo Access и Duo Beyond.

При просмотре различных параметров политики в этом документе обратите внимание на планы Duo, перечисленные в информации Доступно в , чтобы определить, применяется ли параметр к вашей подписке или нет.

Редактирование глобальной политики

Требуется роль: владелец или администратор

Для редактирования глобальной политики на странице политик:

Щелкните Изменить глобальную политику в правом верхнем углу сводной информации о глобальной политике.

В редакторе глобальной политики щелкните параметры политики, перечисленные в левой части редактора, которые вы хотите изменить, затем обновите конфигурацию параметров в правой части редактора.

Нажмите Сохранить политику , когда внесете изменения в глобальную политику.

Сводка глобальной политики отражает ваши новые параметры политики (с установленными параметрами, помеченными как «Включено»).

Если вы хотите восстановить исходные параметры глобальной политики, снова откройте редактор глобальной политики и щелкните ссылку Вернуться к исходному значению в верхней части окна «Изменить политику». Щелкните Сохранить политику , чтобы применить настройки глобальной политики по умолчанию.

Пользовательские политики

Если для определенных приложений требуются политика и элементы управления, которые отличаются от глобальной политики, вы можете создать настраиваемую политику и назначить ее этим приложениям.Пользовательские политики для приложения также могут быть ограничены определенными группами. Настраиваемые политики должны только указать параметры, которые они хотят применить.

Создавайте настраиваемые политики для групп или приложений на главной странице политик или на странице свойств любого приложения. Политики могут совместно использоваться несколькими группами и приложениями.

При просмотре приложения отображаются параметры глобальной политики, поскольку эти параметры применяются ко всем приложениям, если они не заменены настраиваемым приложением или групповой политикой.

Параметры, настроенные и назначенные групповой политикой, могут переопределять параметры, назначенные политикой приложения, которая, в свою очередь, отменяет параметры в глобальной политике. Если параметр политики приложения или групповой политики заменяет параметр глобальной политики, замененный параметр перечеркивается в представлении «Глобальная политика», отображаемом при просмотре приложения. В приведенном ниже примере параметры политики приложения «Политика HIPAA» (политика нового пользователя, расположение пользователя и т. Д.) Переопределяют те же параметры в глобальной политике для этого конкретного приложения.

Создание и применение настраиваемой политики приложений

Требуется роль: владелец или администратор

Администраторы с ролью владельца и администратора могут создавать и назначать новую настраиваемую политику прямо на странице свойств приложения. Для этого:

Перейдите на страницу свойств приложения в панели администратора Duo.

Щелкните ссылку Применить политику ко всем пользователям , чтобы назначить политику всем пользователям этого приложения.

Щелкните ссылку Или создайте новую ссылку «Политика » вместо того, чтобы выбирать политику для применения из раскрывающегося списка.

Редактор политики запускается с пустой политикой.

Введите описательное имя политики в верхней части левого столбца, а затем щелкните имя каждого элемента политики, чтобы добавить его в новую настраиваемую политику. Каждый элемент, который вы нажимаете, добавляется в область настройки политики справа, где вы можете настроить параметры.Щелкните X справа, чтобы удалить параметр из области настройки.

Когда вы закончите добавление и настройку параметров политики, щелкните Create Policy , чтобы сохранить настройки и вернуться к запросу «Применить политику».

Щелкните Применить политику . На странице приложения отображается новое назначение политики.

Создание и применение настраиваемой групповой политики

Требуется роль: владелец или администратор

Администраторы с ролью владельца или администратора могут создать новую настраиваемую политику и назначить ее одной или нескольким группам Duo прямо на странице свойств приложения.Для этого:

Перейдите на страницу свойств приложения в панели администратора Duo.

Щелкните ссылку Применить политику к группам пользователей , чтобы назначить политику только определенным пользователям этого приложения

Щелкните ссылку Или создайте новую ссылку «Политика » вместо того, чтобы выбирать политику для применения из раскрывающегося списка.

Редактор политики запускается с пустой политикой.

Введите описательное имя политики в верхней части левого столбца, а затем щелкните имя каждого элемента политики, чтобы добавить его в новую настраиваемую политику. Каждый элемент, который вы щелкаете, добавляется в область настройки политики справа, где вы можете настроить параметры. Щелкните X справа, чтобы удалить параметр из области настройки.

Когда вы закончите добавление и настройку параметров политики, щелкните Create Policy , чтобы сохранить настройки и вернуться к приглашению «Применить политику» с выбранной вновь созданной политикой.Начните вводить имя группы в поле Groups и выберите целевую группу (группы) политики из предложенных имен.

Щелкните Применить политику . На странице приложения отображается новое назначение групповой политики.

Создание настраиваемой политики на странице политик

Требуется роль: владелец или администратор

Чтобы создать настраиваемую политику на главной странице Политики:

Щелкните Новая политика .

Редактор политики запускается с пустой политикой.

Введите описательное имя политики в верхней части левого столбца, а затем щелкните имя каждого элемента политики, чтобы добавить его в новую настраиваемую политику. Каждый элемент, который вы щелкаете, добавляется в область настройки политики справа, где вы можете настроить параметры. Щелкните X справа, чтобы удалить параметр из области настройки.

Когда вы закончите добавление и настройку параметров политики, щелкните Create Policy .

На странице «Политики» перечислены вновь созданные политики. На странице политик вы можете изменить или удалить настраиваемую политику, щелкнув соответствующее действие.

Применение настраиваемой политики приложений

Требуется роль: владелец, администратор или менеджер приложений

Чтобы назначить существующую настраиваемую политику приложению:

Перейдите на страницу свойств приложения в панели администратора Duo.

Щелкните ссылку Применить политику ко всем пользователям , чтобы назначить политику всем пользователям этого приложения.

Выберите политику для применения из раскрывающегося списка.

Обратите внимание, что администраторы с ролью диспетчера приложений не видят ссылку «Или создать новую политику», видимую для ролей владельца и администратора.

Щелкните Применить политику . На странице приложения отображается новое назначение политики.

Применить настраиваемую групповую политику

Требуется роль: владелец, администратор или менеджер приложений

Чтобы назначить существующую настраиваемую политику группе:

Перейдите на страницу свойств приложения в панели администратора Duo.

Щелкните ссылку Применить политику к группам пользователей , чтобы назначить политику определенной группе пользователей, которые обращаются к этому приложению.

Выберите политику для применения из раскрывающегося списка. Затем начните вводить имя группы в поле Groups и выберите целевую группу (группы) политики из предложенных имен.

Обратите внимание, что администраторы с ролью диспетчера приложений не видят ссылку «Или создать новую политику», видимую для ролей владельца и администратора.

Щелкните Применить политику . На странице приложения отображается новое назначение групповой политики. При щелчке по имени целевой группы политики отображаются свойства и члены группы.

Политика повторного заказа

Платформа политики применяет настраиваемые параметры групповой политики в том порядке, в котором они перечислены в свойствах политики приложения. Когда параметры групповой политики конфликтуют, первая из перечисленных политик имеет наивысший приоритет.

Вы можете изменить порядок групповых настраиваемых политик в приложении, щелкнув В начало в действиях справа от имени групповой политики. Это переместит эту политику на одну позицию вверх в списке групповых политик.

В приведенном ниже примере эффективная настройка политики состоит в том, что член обеих групп «CorpHQ_Users» и «ITAdmins» может проходить аутентификацию с устройства без включенной блокировки экрана. Если изменить порядок политик таким образом, чтобы групповая политика «Требовать блокировку экрана» была указана первой, членам группы «ITAdmin» всегда необходимо включить блокировку экрана для аутентификации в этом приложении.

Обновление назначений политики

Если щелкнуть ссылку Заменить рядом с любой из назначенных в данный момент настраиваемых политик приложения, откроется окно Применить политику . В этом окне вы можете выбрать другую настраиваемую политику для применения или выбрать разные группы для связи с групповой политикой.

Просмотреть все назначения политик приложений

На странице Applications панели администратора Duo перечислены все ваши приложения.В столбцах Application Policy и Group Policies отображаются текущие назначения политик для каждого приложения.

Щелкнув любое имя политики, отображаемое на странице «Приложения», вы попадете в раздел «Политика» на странице свойств этого приложения.

Отменить назначение или удалить политики

Чтобы удалить настраиваемую политику из приложения, щелкните Отменить назначение рядом с названием этой политики в разделе «Политика» на странице свойств приложения.

Чтобы удалить настраиваемую политику из Duo, перейдите на страницу Политики и щелкните Удалить справа от имени этой политики. Удаление политики также удаляет ее из всех приложений. Предупреждение показывает, на сколько приложений (если есть) в настоящее время влияет политика.

Лесозаготовки

Duo фиксирует события, связанные с политикой, такие как создание настраиваемой политики и редактирование глобальной политики, в журнале действий администратора .

Параметры политики пользователя

Политика нового пользователя

Доступно в: Duo Free, Duo MFA, Duo Access и Duo Beyond

Новая политика пользователя контролирует аутентификацию для неизвестных пользователей, другими словами, пользователей, еще не зарегистрированных в Duo. В Duo зарегистрированный пользователь — это тот, кто существует в службе и имеет как минимум одно подключенное устройство аутентификации, которым может быть телефон, аппаратный токен и т. Д. Новая политика пользователя может быть одной из следующих:

- Требовать регистрацию — Пользователи, которые не зарегистрированы в Duo, видят процесс настройки встроенной самостоятельной регистрации после ввода своего основного имени пользователя и пароля.Пользователям, которые уже зарегистрированы в Duo, предлагается пройти двухфакторную аутентификацию. Это политика по умолчанию для новых приложений.

- Разрешить доступ без 2FA — Пользователи, которые уже зарегистрированы в Duo, должны использовать двухфакторную аутентификацию. Пользователям, которых нет в Duo, не предлагается завершить регистрацию, и им предоставляется доступ без двухфакторной аутентификации. Пользователи планов Duo Beyond и Duo Access видят события для пользователей, которые обращаются к приложению без двухфакторной аутентификации, в результате этого параметра в журнале аутентификации.

- Запретить доступ — Доступ запрещен для пользователей, не зарегистрированных в Duo. Пользователи должны быть зарегистрированы перед попыткой аутентификации, используя один из вариантов автоматической регистрации, массовую самостоятельную регистрацию или регистрацию вручную администратором Duo.

Чтобы изменить новую политику пользователя, щелкните переключатель рядом с нужным параметром.

Политика аутентификации

Доступно в: Duo MFA, Duo Access и Duo Beyond

Настройте эту политику, чтобы изменить способ доступа существующих и незарегистрированных / новых пользователей Duo к приложению, защищенному Duo, или изменить доступ к выбранным приложениям.Это отменяет менее строгие параметры политики проверки подлинности, настроенные на глобальном уровне, уровне приложения или группы. Более строгие параметры политики, такие как политика определения местоположения пользователя, запрещающая доступ в определенную страну, по-прежнему применяются.

- Enforce 2FA — Требуется двухфакторная аутентификация, если ее не требует другая политика. Это значение по умолчанию.

- Обход 2FA — Пользователи могут входить в систему без завершения двухфакторной аутентификации или регистрации, если этого не требует другая политика.

- Запретить доступ — блокирует аутентификацию всех пользователей.

Изменение параметра политики проверки подлинности по умолчанию не позволяет новым пользователям выполнять встроенную самостоятельную регистрацию во время проверки подлинности в приложениях. Если установлено значение «Обход двухфакторной аутентификации», пользователи, не зарегистрированные в Duo, полностью обходят фрейм при доступе к приложению, поэтому нет возможности для самостоятельной регистрации. Если проверка подлинности в приложении заблокирована параметром «Запретить доступ», новые пользователи также не могут самостоятельно зарегистрироваться в этом сценарии.

Конечные пользователи, которые получают ссылки для регистрации по электронной почте (например, отправленные в процессе синхронизации каталога), могут завершить процесс регистрации в Duo с помощью ссылки, отправленной по электронной почте, независимо от настроек политики аутентификации.

При развертывании Duo по всей организации вам может потребоваться разрешить назначенным пользователям доступ к определенному приложению без аутентификации Duo, но при этом потребовать от них выполнения Duo 2FA при доступе к любому другому защищенному приложению.

Для этого сначала создайте группу Duo (вручную или через Directory Sync), содержащую этих пользователей.

Затем просмотрите приложение, в котором члены группы должны обходить аутентификацию Duo, в панели администратора. Щелкните Применить политику к группам пользователей , чтобы создать новую политику с политикой проверки подлинности, установленной на Обход 2FA , а затем присоедините эту новую политику к своей группе обхода.

Когда пользователи в этой группе Duo получают доступ к этому приложению, они перейдут к нему после успешной проверки основных учетных данных. На всех остальных пользователей, осуществляющих доступ к этому приложению, распространяются любые другие параметры политики доступа, применяемые к этому приложению или в глобальной политике.

Вы можете использовать тот же процесс с политикой аутентификации, установленной на Запретить доступ , чтобы заблокировать пользователям доступ к выбранному приложению, но при этом разрешить им доступ к другим приложениям Duo.

Если вы применяете политику аутентификации к приложению как политику приложения (вместо групповой политики), то настроенный параметр обхода или запрета доступа применяется ко всем пользователям этого приложения. Опять же, это отменяет любую другую политику доступа, установленную на глобальном уровне, и доступ к другим приложениям Duo остается неизменным.

Настройка политики аутентификации в рамках глобальной политики Duo влияет на все приложение Duo и всех пользователей — независимо от того, зарегистрирован пользователь в Duo или нет. Если вы настроили политику проверки подлинности на отказ в глобальной политике, то ни один из пользователей не сможет получить доступ ни к одному из ваших приложений, защищенных Duo (если другой параметр политики не разрешает доступ). И наоборот, если вы установите политику аутентификации, разрешающую доступ в глобальной политике, то все пользователи смогут получить доступ к любому приложению без выполнения двухфакторной аутентификации Duo (если другая политика не требует 2FA).

Расположение пользователя

Доступно в: Duo Access и Duo Beyond

Местоположение пользователя определяет географическое происхождение IP-адреса устройства доступа пользователя и затем может применять политику на основе этого местоположения. Вы можете запретить любой доступ из определенных стран или всегда требовать двухфакторную аутентификацию для запросов доступа из страны.

Этот параметр политики переопределяет другие политики доступа, такие как авторизованные сети с политикой аутентификации и запомненные устройства, когда применяемый здесь параметр является более строгим, чем параметр, применяемый другими параметрами политики.

Чтобы изменить политику расположения пользователя, начните вводить название страны, чтобы выбрать ее из списка, затем измените раскрывающийся список на желаемый параметр для этой страны. Доступные настройки:

- Нет действий — Разрешает аутентификацию Duo из выбранной страны. Это параметр политики по умолчанию для всех расположений. Этот параметр также применяется, когда аутентификация не имеет местоположения (т. Е. IP-адрес устройства доступа отображается как 0.0.0.0, который не может быть геолокационным).

- Разрешить доступ без 2FA — Не требовать аутентификацию Duo для запросов доступа из указанной страны.

- Требовать 2FA — Всегда требовать двухфакторную аутентификацию для IP-адресов из выбранной страны.

- Запретить доступ — Запрещает все попытки аутентификации Duo с IP-адресов из указанной страны.

Параметры политики устройств

Надежные конечные точки

Доступен в: Duo Beyond

Функция доверенных конечных точекDuo определяет, управляется ли устройство доступа вашей организацией, является ли оно неуправляемым BYOD или неизвестным устройством.Когда приложение загружает приглашение Duo, оно проверяет наличие сертификата устройства Duo или проверочной информации из вашего программного обеспечения MDM или приложения Duo Mobile на этой конечной точке. Вы можете использовать эту политику, чтобы получить информацию об устройствах, используемых для доступа к вашим веб-приложениям, защищенным Duo, и при необходимости ограничить доступ с неуправляемых конечных точек.

Основные параметры политики конечной точки:

- Разрешить все конечные точки — Duo проверяет конечную точку на наличие сертификата Duo или проверки статуса доверенного устройства с помощью MDM или Duo Mobile и записывает статус доверенной конечной точки.Конечные точки не заблокированы.

- Требовать доверия к конечным точкам — Duo предотвращает доступ к конечным точкам, которые не прошли проверку сертификата, MDM или Duo Mobile.